Communication is key

Under et cyberangreb er det alfa og omega, at alle involverede parter kommunikerer skarpt til hinanden.

Når en organisation rammes af et cyberangreb, er det sjældent den tekniske kompleksitet alene, der afgør udfaldet. I praksis er det ofte kommunikationen undervejs, der gør forskellen på en kontrolleret håndtering og en situation, der løber af sporet.

Hos SagaLabs arbejder vi dagligt med incident response og krisestyring. Og én erfaring går igen hver eneste gang:

Skarp kommunikation er ikke et blødt supplement til den tekniske indsats. Det kan være en forudsætning for, at den tekniske indsats overhovedet virker.

Denne artikel er skrevet på baggrund af erfaringer fra virkelige hændelser, fortalt af Emil Schmidt Nielsen, Cyber Incident Response Lead og co-founder i SagaLabs.

Incident Response

Incident response er processen for, hvordan en organisation opdager, håndterer og recover ovenpå en cybersikkerheds-hændelse.

Kort fortalt handler det om:

- At opdage hændelsen

- At reagere på hændelsen

- At begrænse skaden

- At genskabe normal drift

- Og ikke mindst at lære af hændelsen bagefter, så den ikke gentager sig.

Processen er blandt andet beskrevet i rammeværker som NIST, hvor incident response i dag ses som et kontinuerligt forløb med fokus på både forberedelse, håndtering og lessons learned.

Men midt i alt det tekniske ligger en disciplin, der ofte undervurderes: Kommunikation.

For under en cybersikkerhedshændelse bliver beslutninger truffet hurtigt og under pres. Og her kan upræcis kommunikation være lige så skadelig som en teknisk fejl - især hvis de bliver kommunikeret ud på baggrund af ufuldstændig viden.

Klare roller

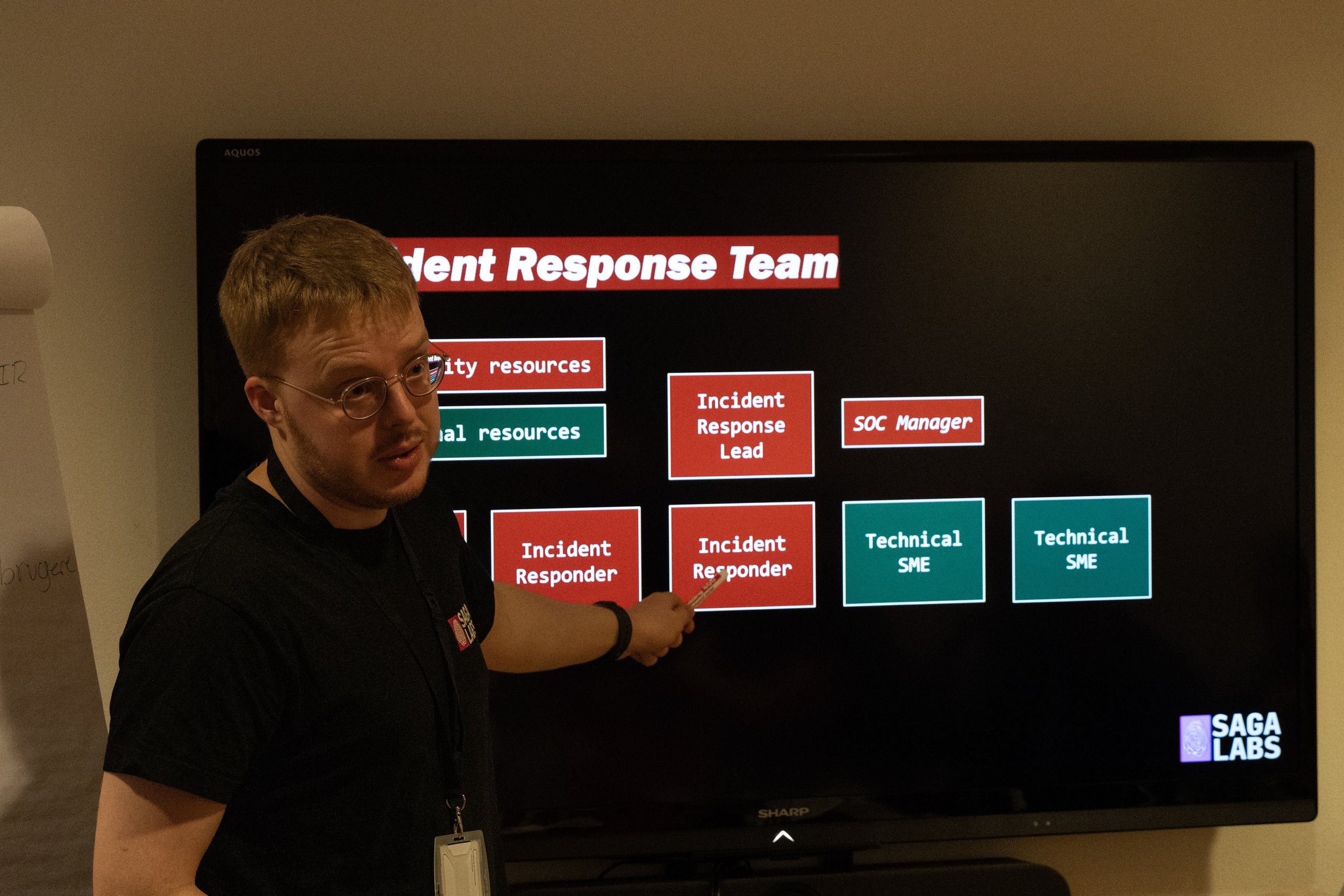

Først og fremmest er det vigtigt for enhver virksomhed eller organisation, der vil være seriøse omkring deres cyberberedskab, at de har et etableret et Incident response team. Et incident response team består typisk af en forankret sikkerhedsafdeling af interne og/eller eksterne IT-specialister. Og her er det vigtigt, at teamet har en klar Incident response lead (IRL).

Det er personen, der har overblikket, erfaringen, kender processen og kan koordinere indsatsen.

For at det kan fungere, kræver det klare roller og et fælles situationsbillede, hvor alle skal vide:

- Hvem undersøger hvad?

- Hvem træffer beslutningerne?

- Og hvem kommunikerer videre opad i organisationen?

Uden den klarhed opstår der let siloer, dobbeltarbejde og misforståelser på et tidspunkt, hvor der ikke nødvendigvis er tid til fejl.

To kommunikationsrum

En af de vigtigste discipliner i incident response er evnen til at adskille kommunikationsrum.

Internt i incident response teamet er det nødvendigt at arbejde med hypoteser. Her må man gerne gå teknisk til værks, tale om sandsynlige scenarier og best/worst case vurderinger. Men hypoteser er ikke fakta.

Derfor er det afgørende at skelne tydeligt mellem antagelser og verificeret viden. Mange erfarne teams arbejder med fysiske krisestyringstavler i form af et whiteboard eller kridtavle, som man kender det fra folkeskolen, hvor man opremser antagelser og fakta og holder de to ting adskilt.

Og når tiden er inde til at bringe information op til organisationens kriseteam og/eller ledelse, skal sproget skifte. Teknisk fagsprog kan skabe forvirring, hvis modtageren ikke arbejder med cybersikkerhed til daglig. Derfor er semantikken afgørende for, at der ikke sker fejlslutninger i processen, der i sidste ende kan påføre organisationen yderligere skade.

Et eksempel fra den virkelige verden

Et klassisk eksempel på at semantikken er afgørende er for eksempel i forskellen mellem dataeksponering og datalæk.

For at der er fundet et hul ind til en server med følsomme data, er lidt som at opdage, at hoveddøren har stået ulåst. Det er en sårbarhed, og den skal tages alvorligt. Men det er ikke det samme som, at nogen har været inde i huset og tage noget.

Men før man kan konkludere, at der er stjålet data i et cyberangreb, kræver det en grundig undersøgelse af, om der faktisk har været ubudne gæster, og om de har gjort noget.

Alligevel bliver de to begreber ofte blandet sammen. Og i det øjeblik ordet ‘datalæk’ bruges, stiger presset voldsomt. Juridisk, organisatorisk og menneskeligt.

Ved forkert sprogbrug skaber det i bedste fald forvirring. I værste fald flytter det fokus væk fra det vigtigste arbejde, nemlig at stoppe angrebet og begrænse skaden.

Præcis semantik i en krisesituation er derfor ikke detaljefnidder. Det er risikostyring.

Kommunikation skal trænes

Derfor opstår god incident response kommunikation ikke spontant. Den skal trænes.

Derfor bør alle, der vil noget seriøst med deres kriseberedskab, øve, hvordan de kommunikerer internt såvel som eksternt under pres, hvordan tekniske fund oversættes til forretningsmæssig betydning, og hvordan information formidles videre i organisationen uden at skabe unødig panik.

Det er langt bedre at opdage kommunikationsfejl under en øvelse end midt i et reelt angreb. For konsekvenserne kan måles i både økonomi, driftstab og belastning af de mennesker, der står i krisen.

Når incident response teams formår at kommunikere klart og præcist, bliver deres arbejde forstået og taget mere seriøst. Og det er her, kommunikation bliver en afgørende del af organisationens samlede cybersikkerhed.